צילום: shutterstock

צילום: shutterstock

החוליה החלשה של אבטחת המידע

גולש ממוצע מחזיק ב־6.5 סיסמאות, כל אחת מהן נמצאת בשימוש בארבעה אתרים לפחות, והוא נאלץ להקליד אותן שמונה פעמים ביום לפחות. האם לא הגיע הזמן לפתרון קל ובטוח יותר?

הסיסמה שלי היא gr8199. אני משתמש בה כבר יותר מעשור, מאז הפעם הראשונה שבה התבקשתי על ידי אתר כלשהו ליצור סיסמה באורך 6–12 תווים שתהיה מורכבת מאותיות ומספרים. ככל שהדרישות מהסיסמה התפתחו לאורך השנים, כך הוספתי עוד 9 או סימן שאלה ושילבתי בינה לבין סיסמה חלופית (שהיא במקרה מספר הביטוח הלאומי שלי).

עד לפני שבוע אפשר היה להשתמש ב־gr8199 וצאצאיה כדי להיכנס למחשב הנייד, לדואר האלקטרוני, לחשבונות הבנק, לבלוג, למחשב בעבודה, לביטוח הבריאות, לפייסבוק, לסקייפ, להחזרי המס שלי — ולפחות לעוד 39 אתרים ברשת שבהם אני רשום. אין לי בעיה לחשוף בפניכם את הקוד שלי מכיוון שאני עומד לשנות אותו, ואני משנה אותו מכיוון שאני חושף אותו בפניכם. מערכת הסיסמאות שלי מבולגנת, ואני די בטוח ששלכם במצב דומה.

כמו המעבדה של Q מג'יימס בונד

אם אתם גולשי אינטרנט טיפוסיים, אתם מחזיקים ב־6.5 סיסמאות, כל אחת מהן נמצאת בשימוש לפחות בארבעה אתרים, ואתם נאלצים להקליד את הסיסמה לפחות שמונה פעמים ביום. המעסיק שלכם קרוב לוודאי מכריח אתכם ליצור סיסמה חדשה פעם ב־90 יום. בשלב זה או אחר בטח שרבטתם את הסיסמה על פיסת נייר, שלחתם אותה באימייל לעצמכם, או הפרתם בשלל דרכים את חוקי הסודיות שאמורים ללוות את הסיסמאות. זאת לאחר שגיליתם שפשוט בלתי אפשרי לזכור כל כך הרבה שורות של ג'יבריש.

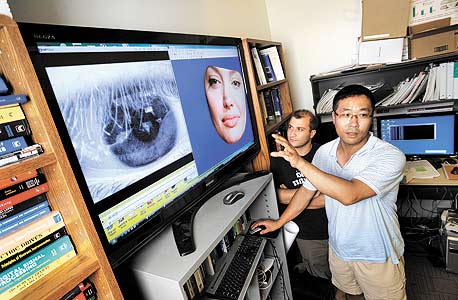

מחלקת המחקר לאבטחה ברשת באוניברסיטת קרנגי מלון מנסה לעשות זאת אחרת. בחמש השנים האחרונות כמה חברים במעבדה לומדים לא רק את התיאוריה המתמטית שעומדת מאחורי הסיסמאות, אלא גם את הדרכים שבהן בני אדם משתמשים בהן.

אף שהמעבדה ממוקמת בבניין אפור בחלק הצפוני של קמפוס האוניברסיטה בפיטסבורג שבפנסילבניה, חלקים ממנה נוטים להזכיר את המעבדה של Q מג'יימס בונד. זה המקום שבזכותו מצליחה קרנגי מלון להלהיב את המבקרים, בעיקר באמצעות צעצועים שיכולים לקרוא את טביעות האצבע של אדם מהצד השני של החדר, להנדס מודל תלת־ממדי של פנים מצילום דו־ממדי, ולזהות קשתית בתנועה ממרחק של 13 מטר. כמעט כל הגאדג'טים שם יגרמו לתומכי עקרונות חופש הפרט לחטוף שבץ.

באמצעות האפיל העתידני שלהם והמימון הצבאי הכבד, תחומי הביומטריה והקריפטוגרפיה מצליחים למשוך את המוחות הטובים ביותר באבטחת מחשבים. אך עבור הצרכן הממוצע, הביומטריה נחשבת לאחת האכזבות הגדולות בתחום האבטחה. סורקי טביעות האצבעות הקיימים בחלק מהמחשבים הניידים, לדוגמה, הם בעיקרם חידושים חולפים, וזיהוי על פי קול מעולם לא נחשב מהימן או בטוח מספיק כדי לשמש אמצעי יחיד. העלות היא מכשול עצום בפני עצמו: אם אתם לא עובדים ב־CIA, רוב הסיכויים שהמעביד שלכם לא יקנה לכם קורא קרנית בזמן הקרוב.

אפשר לנחש את הסיסמה שלכם

עבור רובנו, סיסמאות הן הדבר הזה שנתקענו איתו, בעיקר מכיוון שהן פשוטות וזולות. בקרב חוקרי המחשבים, סיסמאות נחשבות גורם מרכזי בתחום המתפתח המכונה "אבטחה שימושית". בתור דיסציפלינה אקדמית, אבטחה שימושית - עירוב בין מדעי המחשב ופסיכולוגיה - היא צעירה למדי, רק בת חמש. "כשרק התחלנו לנופף בדגל, מעטים הקדישו לנו תשומת לב", אומרת לורי קרנור מקרנגי מלון. "מאוד מספק אותנו שעכשיו אנשים מתחילים לשים לב".

רוב עבודתה של קרונר עוסקת בניקוב חורים בתבונה הקונבנציונלית לגבי הדרכים שבהן המשתמשים צריכים לבחור ולזכור את הסיסמאות. אחד הטיפים שגולשי האינטרנט שומעים לעתים קרובות הוא שכדי ליצור סיסמה חזקה במיוחד, רצוי לחשוב על ביטוי או משפט, ולחבר בין האותיות הראשונות של כל מילה בביטוי. התוצאה קרויה סיסמה זכירה.

השורה המפורסמת מ"מכסחי השדים": "Dogs and cats, living together!", הופכת להיות לאחר כמה הפחתות "!D&c,lt", רצף שיגרום למנהל IT להתעלף מעונג. קל לזכור, ומי יכול לנחש כזה דבר?

למעשה, קרונר יכולה. במחקר שערכה ב־2006, הצוות שלה ביקש מ־144 מתנדבים להמציא סיסמה קלה לזכירה. בהתבסס על ההנחה שהנשאלים ישלפו מהזיכרון ביטויים מוכרים, בנו החוקרים תוכנה פשוטה שסקרה את הרשת בחיפוש אחר ציטוטים, סלוגנים מפרסומות ושירים מפורסמים. עד מהרה נבנה מאגר של 249 אלף סיסמאות. על פי אמות מידה של אבטחה מדובר ביקום קטן יחסית של ביטויים שיש לבסס עליהם סיסמאות. באמצעות שימוש במאגר, התוכנית הצליחה לפצח 4% מהסיסמאות, שהתגלו כלא כל כך ייחודיות.

חוקרים ממליצים לזנוח את הסיסמאות הזכירות לטובת בניית סיסמה מהביטוי עצמו. כפי שמציין הטכנולוג תומאס בקדאל, רצף קצר אך קשה לזכירה כגון J4fS<2 יכול להתגלות בתוך 219 שנים על ידי התקפה שבה המחשב מתחיל ב־A ואז עובר ל־AB וכן הלאה. סיסמה ארוכה שקל לזכור, לעומת זאת, כמו דו־בי־דו־בי־דוב, תשרוד במשך 531,855,448,467 שנים. 219 שנים היא תוצאה טובה למדי, אך חשוב ללמוד את הלקח: פשוט יותר יכול להיות חזק יותר. לא מדובר פה בתפיסה חדשה. פשוט מעולם לא סיפרו לנו עליה, מכיוון שלאורך השנים סיסמה מורכבת, המחייבת ערבוב של אותיות, מספרים וסימני פיסוק - שהחוקר וויליאם צ'סוויק מכנה "הפשיזם של הסיסמאות" - נהפכה משום מה לקריטריון היחיד לקביעת חוזק הסיסמה.

צ'סוויק ושאר החוקרים משתגעים במיוחד מכך שהתקפות שהסיסמאות המורכבות אמורות להדוף הוחלפו על ידי "פישינג". במסגרת תרמית זו, גולשים מקבלים אימיילים מזויפים שמשכנעים אותם להעביר את הסיסמאות שלהם ישירות להאקרים. "למשתמשים יש מעין תחושה סודית שהם לא זקוקים לכל הכללים הללו, והם צודקים", אומר צ'סוויק.

הסיסמה של שרה פיילין נפרצה בקלות

ההבנות הללו אינן מונעות מאתרי האינטרנט להמשיך להציב דרישות מורכבות בפני המשתמשים. אחת התוצאות הטבעיות שנובעות מכך שסיסמאות נהפכו למורכבות יותר ויש לחדש אותן פעמים תכופות היא שאנשים שוכחים אותן לעתים קרובות יותר. כדי להתמודד עם התופעה הזו, אתרים רבים - בעיקר שירותי דואר אלקטרוני בחינם - אימצו את "שאלות האבטחה" כגון "איך קראו לבית ספר היסודי שלך?", או "מה היה השם של חיית המחמד שלך?". בתיאוריה, תשובה נכונה על השאלות הללו מוכיחה שאנחנו מי שאנחנו טוענים. בפועל, השיטה הזו מלאה בפגמים. בשנה שעברה סטודנט מטנסי פרץ לחשבון הדואר האלקטרוני של שרה פיילין gov.palin@yahoo.com. הסטודנט גילה באמצעות שיטוט ברשת את תאריך הלידה והמיקוד שלה, ואפילו שהכירה את בעלה בתיכון.

ביולי מנהלי טוויטר הובכו על ידי פריצה דומה, שהסתיימה בגניבה של 300 מסמכים פנימיים, כולל מזכרי אסטרטגיה ותחזיות כלכליות. מחקר ממאי 2009 שערכו אוניברסיטת קרנגי מלון ומיקרוסופט חשף את אסטרטגיית שאלות האבטחה שמיישמות שלוש מתוך ארבע ספקיות הדואר האלקטרוני המובילות. מהממצאים עולה שהנשאלים הצליחו ביותר מרבע מהפעמים לנחש את התשובות של המקורבים שלהם ב־AOL וביאהו. נוסף על כך, אחד מתוך חמישה נשאלים שכח את התשובות לשאלות בתוך שישה חודשים.

דרך אחת שבה בני אדם מתמודדים עם עומס היתר של הסיסמאות היא להסתמך על סיסמה אחת וגרסאות פשוטות שלה, בדיוק כפי שאני עשיתי. זוהי גישה בעייתית, מכיוון שמספיק שהסיסמה הכל יכולה תיחשף באתר אחד, וההאקר מחזיק בידיו את המפתחות לממלכה כולה. מסיבה זו אדריאן פריג, המנהל הטכני של המעבדה בקרנגי מלון, תומך בסיסמאות חד־פעמיות: להשתמש בהן ולזרוק לפח.

בעבר לא השתלם לחברות להעניק לעובדים מכשירים שיהיו מסונכרנים עם השרת ויאפשרו לקבוע סיסמאות חד־פעמיות, אולם כיום כולנו מחזיקים במכשיר שמסוגל לעשות את הפעולה הזו: טלפון סלולרי. RSA, החברה שמייצרת את המודל המוכר ביותר של מכשיר הסיסמאות, מעבירה אותו כיום ישירות לתוך הבלקברי. באמצעות המערכת הזו מקלידים את שם המשתמש באתר הנתון, ובתוך רגע הוא מקבל מסרון בסלולרי עם הסיסמה הזמנית. פושע אולי יכול לגנוב סיסמה בלי שנדע, אך אם הוא חוטף את הטלפון נגלה זאת מיד.

בנק אוף אמריקה הפך בדצמבר לבנק הגדול הראשון בארה"ב שאפשר ללקוחות לחבר את הטלפון הסלולרי שלהם לחשבונות. עד כה רק לקוחות מעטים אימצו את השיטה.

לאורך זמן, השילוב בין בעיות אבטחה חמורות והייאוש המתגבר של המשתמשים משלל הסיסמאות ששולטות בחייהם כנראה יהפכו את העולם למקום פתוח יותר לחידושים האלה. עד אז ניאלץ להמשיך לזכור את הגרסה הפרטית שלנו ל־gr8199.

8 תגובות לכתיבת תגובה