צילום: shutterstock

צילום: shutterstock

לא רק אנטי-וירוס: המדריך ללוחם בווירוסים

לפעמים גם אנטי-וירוס מעודכן לא יצליח לגבור על כל התוכנות הזדוניות שמשתלטות על המערכת. לשם כך קיימים כלים משלימים, שיאפשרו לכם להיפטר גם מהווירוסים העקשנים ביותר - מדריך למתקדמים

הכלי העיקרי שמשמש במלחמה בווירוסים הוא כמובן תוכנת האנטי-וירוס. אבל למרבה הצער, ישנם וירוסים מתוחכמים שמצליחים לעקוף את כל ההגנות שהיא מציבה. וירוסים כאלה נוטים להפעיל את עצמם ברגע שמנסים למחוק אותם, לא מאפשרים לפתוח תיקיות, מכבים את המחשב וגורמים לשלל צרות נוספות.

אבל תוכנת האנטי-וירוס אינה האמצעי היחיד בקרב נגד הווירוסים. במדריך זה נציג כלים משלימים לאנטי-וירוס, ששליטה בהם תבטיח מחשב נקי, שקט נפשי והכי חשוב - חיסכון כספי בתשלום לטכנאים, שלעתים קרובות אינם מתקנים את הבעיה אלא מפרמטים את המחשב ומתקינים מחדש את מערכת ההפעלה.

חשוב לומר ששימוש בכלים אלה דורש שיקול דעת וזהירות. הם אינם אוטומטיים כמו רוב תוכנות האנטי-וירוס ושימוש שגוי בהם עלול לגרום לתוצאות הרסניות לתפקוד מערכת ההפעלה. לכן נדגיש – זהו מדריך שמיועד אך ורק למשתמשים מנוסים שאינם פוחדים לקחת לידיים את המלחמה בווירוסים, ומבינים שבפעולות אלה כרוך סיכון מחושב של נזק למחשב.

ועוד הערה חשובה: למען הסר ספק, מדריך זה לא בא להחליף תוכנת אנטי-וירוס, אלא רק למנוע מווירוס לעבוד במערכת ההפעלה שלכם. בסופו של דבר קבצים נגועים עדיין יצטרכו לעבור סריקה של אנטי-וירוס כדי שהקוד הזדוני בהם יימחק. ניתן להקביל את זה לאדם שנדבק בנגיף אך בעזרת טיפולים הנגיף נשאר "רדום" ולא עושה כל נזק.

Process Explorer: לזהות את הווירוסים

וירוסים מתוחכמים יודעים להשתמש במערכת ההפעלה כדי להתגבר על תוכנות האנטי-וירוס – באמצעותה הם מתחפשים לתוכנות ידידותיות ומצליחים להישאר פעילים גם כשנראה שמחקתם אותם.

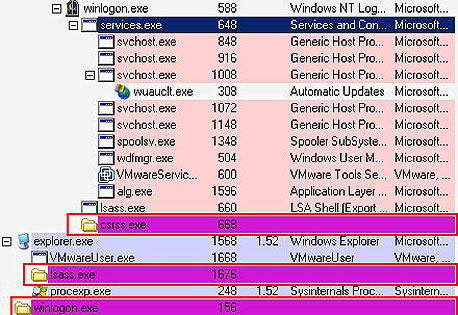

שילוב המקשים המפורסם Ctrl+Alt+Del והבחירה במנהל המשימות (Task Manager) מעלים את רשימת התהליכים הפעילים, שחלקם חשובים לתפקוד התקין של מערכת ההפעלה. רובם נשענים על מערכת שנקראת מערכת השירות. השירותים הנפוצים המשמשים את מערכת ההפעלה הם SYSTEM, Network Service ו-Local Service, ואין להפסיק את פעילותם.

התוכנות החשודות מופעלות בדרך כלל על ידי שירות המשתמש ולא באמצעות זה של מערכת ההפעלה. קל לזהות את שירות המשתמש - שמו של השירות הוא שם המשתמש שלכם, ואם לא בחרתם שם משתמש הוא יופיע כ- Owner או Administrator.

כדי להצליח להבחין בין תהליכים לגיטימיים והכרחיים ובין תוכנות זדוניות שמציגות את עצמן ככאלה נוצרה תוכנת PE) Process Explorer). תוכנה זו היא בעצם תחליף משודרג למנהל המשימות הקיים בחלונות, המספקת מידע מפורט על אודות התהליכים שרצים כרגע במערכת ההפעלה.

PE, שפותחה על ידי חברת sysinternals ונרכשה על ידי מיקרוסופט, יודעת לזהות אילו תהליכים משויכים למערכת ההפעלה וכן מכירה תהליכים של תוכנות ידועות כמו אייטיונז ופיירפוקס. בברירת המחדל ב-PE, תהליכים שאינם משויכים למערכת ההפעלה ואינם מאפשרים גישה אליהם יופיעו בצבע סגול. למרות שבמקרים רבים תהליכים כאלה הם למעשה וירוסים, גם כאן, כמו תמיד, צריך להפעיל שיקול דעת - אם התהליך הוא תוכנה שמוכרת לכם והפעלתם בעצמכם אין סיבה לגעת בו. קליק ימני על התהליך החשוד יציג תפריט עם האפשרות לחיפוש באינטרנט, וכדאי תמיד להשתמש באפשרות הזו לפני הכל. באותו התפריט גם מופיעה האפשרות להרוג את התהליך (במלחמה כמו במלחמה) – Kill Process.

אבל למרבה הצער, גם לאחר טיפול ב-PE ישנם וירוסים עקשניים שלא יאפשרו למחוק אותם כל כך בקלות ויצליחו לשחזר את עצמם. וירוסים כאלה שומרים על עצמם מוגנים במקום כלשהו בכונן הקשיח שלכם ומפעילים את עצמם מחדש שוב ושוב.

Unlocker: הסכין שבארסנל

כדי להתמודד עם הבעיה הזו קיימת תוכנה קטנה וחופשית לשימוש בשם Unlocker - הסכין שלכם בארסנל. Unlocker עושה דבר פשוט מאוד – היא מנתקת את החיבור בין הקובץ ובין כל דבר שמשתמש בו - מערכת ההפעלה, תוכנה חיצונית או וירוס.

גם איתה נדרשת זהירות - בקלות אפשר לפגוע באמצעות Unlocker בקבצים שמשמשים את מערכת ההפעלה, ולגרום לקריסתה, אך בשימוש נכון, Unlocker יכולה לעשות פלאים במלחמה בווירוסים. כל מי שהשתמש באנטי-וירוס נתקל במקרה שהתוכנה מודיעה שמצאה קובץ נגוע אך אינה מצליחה למחוק אותו. Unlocker פותר את הבעיה הזו.

בשילוב עם PE ניתן לאתר תהליך חשוד, לנסות להרוג אותו ולראותו מופיע מחדש. ברגע שמצאתם תהליך ויראלי שכזה רק צריך לחפש מה מיקום הקובץ שמפעיל אותו – קליק ימני בעכבר על התהליך הבעייתי, ובתפריט של PE לבחור בטאב Properties, שיראה לכם היכן הקובץ שוכן ואז כמובן תוכלו, בקליק ימני ובחירת Unlock, לבחור מה לעשות איתו. בדרך כלל מספיק לעשות Unlock All ולמחוק את הקובץ, אך אם זה לא עובד אפשר לנסות את אופצית המחיקה שמציעה Unlocker, או לשנות את שם הקובץ ואז למחוק.

!HijackThis: להיכנס לעומק של התהליכים

בעשור האחרון החלו וירוסים מודרניים, מותאמים לעידן האינטרנט, לשנות את הגדרות הדפדפן כדי לגרום לגולש התמים להיכנס לאתרים מפוקפקים ולפתות אותו להקיש שם את מספר כרטיס האשראי או להדביקו בווירוסים נוספים. סוג פחות קטלני ויותר נפוץ גורם להמון חלונות לקפוץ עם מודעות והצעות מגונות. המענה לתופעות אלה הוא תוכנה בשם !HijackThis.

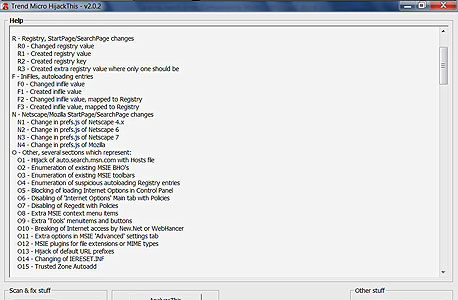

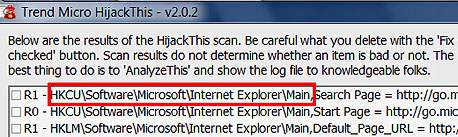

!HijackThis הוא נשק קצת יותר מורכב עם עקומת למידה גבוהה יחסית. בדומה לכלים הקודמים כלי זה אינו מסיר וירוסים, אלא אוסף מידע על כל התהליכים וההגדרות שמופעלות על המחשב והדפדפן שלכם. אחרי לחיצה על Scan תתבצע סריקה מהירה ותוצג רשימה בצורת שורות טקסט שלכל אחת מוצמד תג-זיהוי.

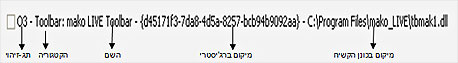

התג מאפשר להבדיל בין קבוצות שונות. הקבוצות הן: R ל-Registry, מערכת הרישום שנדון בה בהמשך; F ל-Files, הקבצים שנטענים בהפעלת המערכת; N לשינויים בדפדפני מוזילה; ו-O ל-Other, כל השאר (שירותים, סרגלי כלים, כפתורים בדפדפן ועוד).

אי אפשר להקיף את כל הדרכים לגילוי תהליכים חשודים אך ההסבר הבא אמור לתת איזושהי תובנה לגבי הדרך לנתח שורות. כאמור, הראשון בכל שורה הוא תג-הזיהוי שמוסבר למעלה. פירוט כל סוגי תגי הזיהוי אפשר למצוא בלחיצה על כפתור info בצד התחתון הימני - וזו רשימה שכדאי להכיר מקרוב. החלק השני הוא הקטגוריה – זה יכול להיות שירות, סרגל כלים, מערכת הרישום, אפשרות נוספת בתפריט ועוד (כאן המקום לציין שאם יש איזה סרגל כלים נודניק שלא מסכים לעוף מהדפדפן שלכם אז אפשר למחוק אותו דרך HJT) החלק השלישי ברוב המקרים הוא השם של התהליך. החלק הרביעי והחשוב הוא המיקום של התהליך. חשוב לציין שלא כל השורות מורכבות באותו האופן. לפעמים בשורה יופיעו רק מזהה, שם ומיקום ולפעמים רק מזהה ומיקום.

בניגוד ל-PE שמסמנת תהליכים חשודים בסגול, HJT לא מספקת אבחנה בין הגדרות ותהליכים הכרחיים למזיקים. את ההחלטה היא משאירה לכם. לכן מומלץ להיות הרבה יותר זהירים ולבצע חיפוש באינטרנט אחרי כל תהליך שנראה חשוד. הדרך הכי בטוחה היא לבחור באפשרות Do a system scan and save a logfile שסורקת את המחשב ויוצרת בקובץ טקסט את רשימת התהליכים. את הקובץ הזה מומלץ להעלות לפורום מתאים ולבקש מהמומחים לנתח אותה. שוכני הפורומים האלה ישמחו לזהות לכם את הפריטים הבעייתיים, שאותם כדאי לסמן וללחוץ Fix Checked.

אם בכל זאת אתם רוצים להסתמך על עצמכם מתוך חוסר סבלנות או סתם סקרנות, ואחרי שלמדתם לקרוא שורות ב-HJT, אפשר להגיע לאחד הכלים הקיצוניים ביותר שבהם הווירוסים משתמשים בשביל לעשות נזקים.

הכלי הראשון במעלה הוא מערכת הרישום (Registry). זוהי מערכת שמאחסנת נתונים של כל חומרה ותוכנה (כולל מערכת ההפעלה עצמה) ואת המאפיינים וההתנהגות שלהם. זוהי מערכת רחבת היקף ולכן כאן נתייחס רק לעניין הווירוסים – לא מומלץ להשתמש בה מעבר לכך בלי ללמוד יותר את הנושא. כפי שאפשר להסיק זוהי מערכת רבת עוצמה שכל שינוי לא זהיר שנעשה בה יכול לגרום לנזק. מאותן סיבות בדיוק מערכת הרישום היא המקום שווירוסים נאחזים בו.

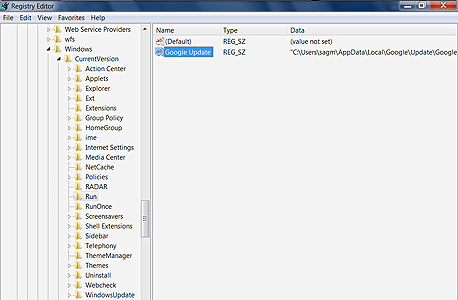

ראשית כל יש להפעיל את עורך הרישום. מקש חלונות + R או לחיצה על התחל, בחירה בהפעלה ולכתוב regedit. כדי לפתוח את התוכנה נדרשות הרשאות מנהל, כך שבמחשב של העבודה כנראה שלא תוכלו להפעיל אותה.

החלון שנפתח פשוט למדי ובעל שני חלקים, בצד אחד מופיע "המחשב שלי" ובו 5 קבוצות מחוברות. הקבוצות מוכרות בשם מפתחות (KEYS) כשלכל מפתח יש תתי-מפתחות ואופן סידורן הוא במבנה היררכי כמעין עץ. ישנם שני מפתחות עיקריים והם: HKEY-USERS - הגדרות לכלל המשתמשים במערכת ההפעלה, (הקיצור שלו הוא - HKU) ו-HKEY-LOCAL-MACHINE - הגדרות למחשב. הקיצור שלו הוא – HKLM שאר תתי-המפתחות בנויים מחלקים שונים של המפתחות הללו.

בתוך כל מפתח יש ערכים שמצויים בחלון השני. בחלון הזה אפשר למצוא כל מאפיין אפשרי של מערכת ההפעלה. הגדרות לאייקונים, תפריטים, תוכנות שיעלו בעת הפעלת המערכת, כל דבר שאפשר לעשות בלוח הבקרה והרבה יותר.

אפשר לראות שתצוגת המפתחות דומה מאד לניווט בתיקיות בחלונות. כל תת מפתח מקבל את התו / אחריו. כך ש -HKEY_USERS/.DEFAULT/Software/Microsoft/Windows/CurrentVersion/Runנמצא במפתח HKEY-USERS בתוך תת מפתח Software שבתת מפתח Microsoft וכן הלאה. הדוגמה אגב היא של התוכנות שפועלות אוטומטית כשמערכת ההפעלה עולה, וזה אחד המפתחות שווירוסים הכי אוהבים.

לצורך הדגמת השימוש במערכת הרישום נבחן תולעת בשם MyDoom שעשתה שמות בשנת 2004 במאות אלפי מחשבים ברחבי העולם. תולעת זו הפיצה עצמה דרך המייל, וכדי להישאר תמיד בזיכרון היא העתיקה את עצמה לתיקיית המערכת והורתה לחלונות להריץ אותה בכל הפעלה – ההוראה שניתנה דרך מערכת הרישום כמובן וספציפית דרך המפתח למעלה. בהוראות ההסרה הידנית של כל חברות האנטי-וירוס נאמר שהמשתמש חייב למחוק את המפתח המתאים. אם נעשה רגע חזרה קצרה ל-HiJackThis! אז אפשר לראות שישנן שורות עם מפתחות כמו בתמונה.

זהו מקום במערכת הרישום, שנמצא במפתח הראשי – HKLM, HKEY-LOCAL-MACHINE. מחיקה שלהם במערכת הרישום תעלים את השורה בסריקה הבאה של HJT.

מידע נוסף

כלי מצוין לבדיקת קובץ חשוד על ידי עשרות תוכנות אנטי-וירוסמנועי חיפוש לווירוסים ועדכונים למי שמתעניין או רוצה להיות עם היד על הדופק:

Virus Information של מקאפי

אנציקלופדיית האיומים

Security analyses באתר sophos

ThreatExpert

11 תגובות לכתיבת תגובה