בלינוקס זה (שוב) קורה – אלפי שרתים נגועים מפיצים ספאם

חוקרי אבטחה של חברת ESET הצליחו לזהות ולהתחקות אחר דפוסי הפעולה של נוזקה שהדביקה אלפי שרתי לינוקס במהלך 5 השנים האחרונות, והשתמשה בהם כדי לשלוח ספאם ללא הפרעה

הנוזקה שמזוהה ע"י מוצרי ESET בתור Linux/Mumblehard מתוארת במסמך whitepaper מפורט שניתן להורדה, שמתאר את הרכיבים ודרכי הפעולה שלהן. שני הרכיבים העיקריים במשפחת הנוזקות Memblehard, שמאפשרים את הפריצה לשרתים וההפצה של ספאם, נכתבו שניהם בשפת Perl ו"נארזו" בהצפנה שמגינה עליהן מזיהוי. החלק של ההצפנה או ה obfuscation של הסקריפטים מבוססי ה Perl נכתב באמצעות ELF binaries בשפת התכנות Assembly, דבר שמעיד על רמת תחכום גבוהה מהממוצע במרבית הנוזקות.

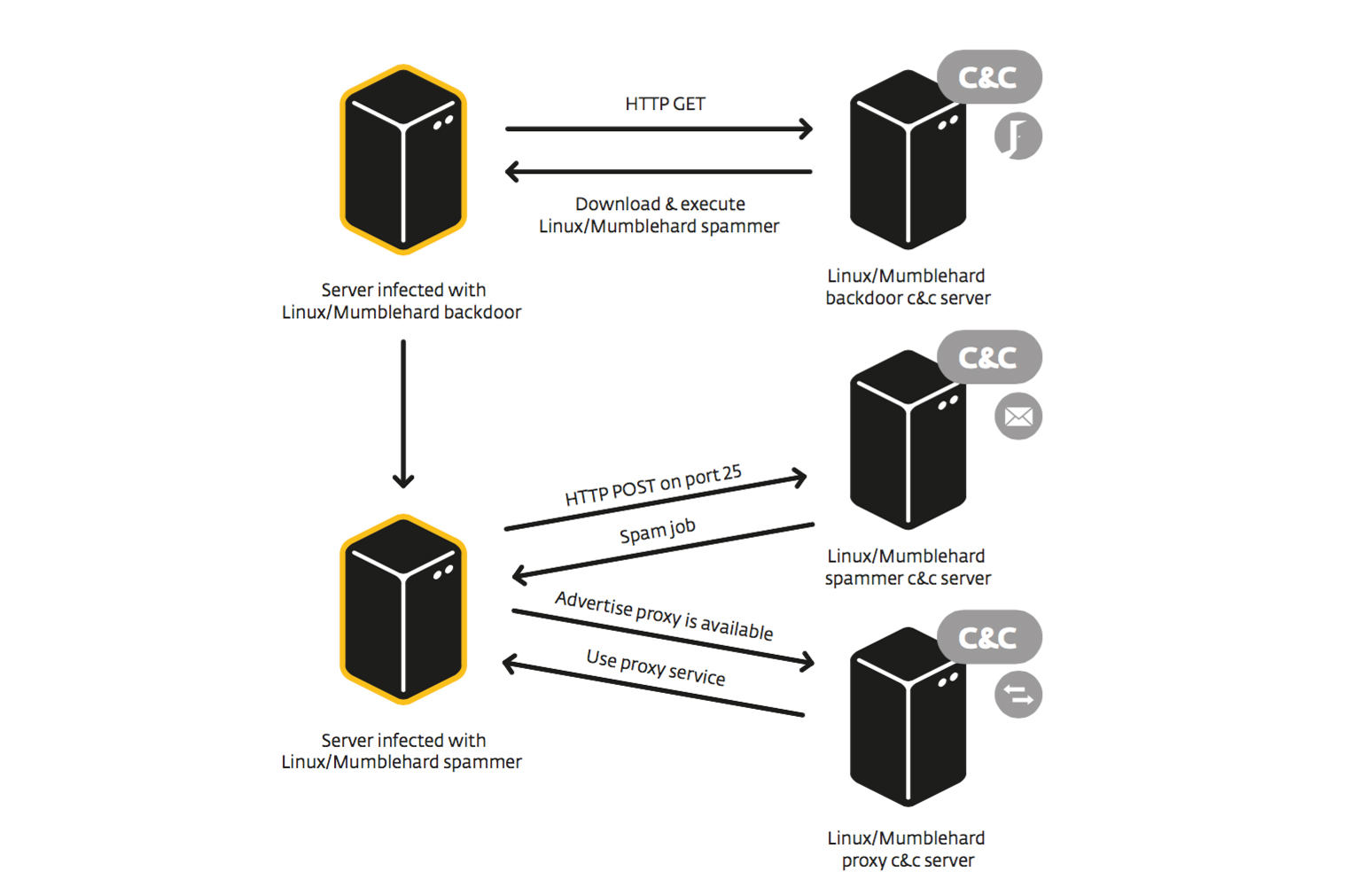

באיור הבא ניתן לראות כיצד היא פועלת:תפוצה רחבה

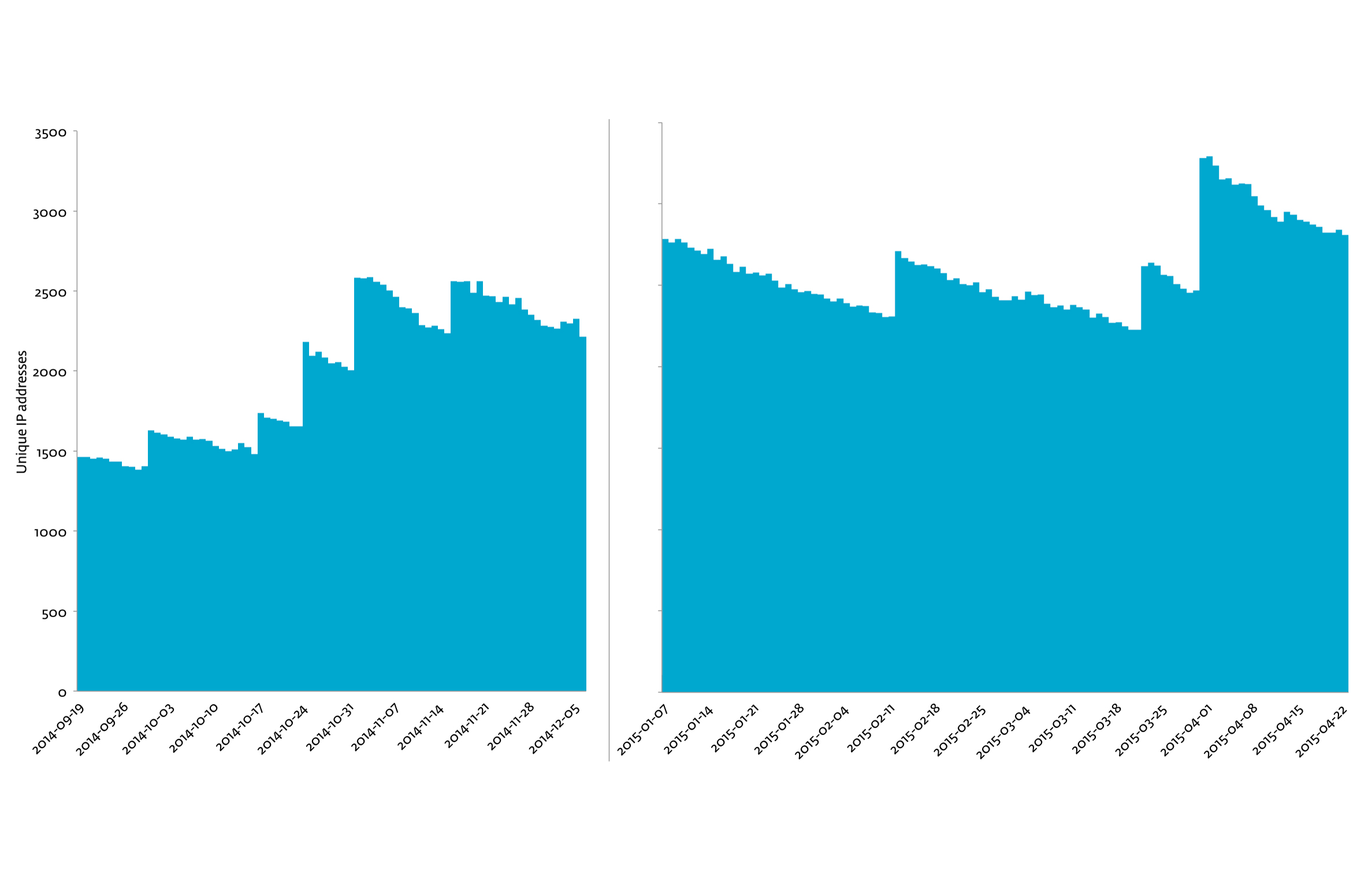

ה backdoor של Mumblehard מכיל רשימת כתובות IP שחלקן פעילות וחלקן מיועדות לשימוש עתידי. באמצעות רישום של דומיין בכתובת IP לא פעילה של אחד משרתי השליטה והבקרה של התוקפים, הצליחו החוקרים של ESET לנטר את רכיב ה Backdoor של Mumblehard ולראות את התקשורות מהשרתים הנגועים.

בסה"כ זוהו יותר מ 8,500 כתובות IP ייחודיות במהלך 7 החודשים בהם נוטרה התקשורת של הנוזקה. רק במהלך השבוע הראשון של אפריל זוהו יותר מ 3,000 שרתים, ובסה"כ במהלך חצי השנה האחרונה מספר השרתים הנגועים הוכפל.

הקשר הרוסיניתוח של Mumblehard מראה קשר ישיר בינה לבין חברת תוכנה רוסית בשם Yellsoft.

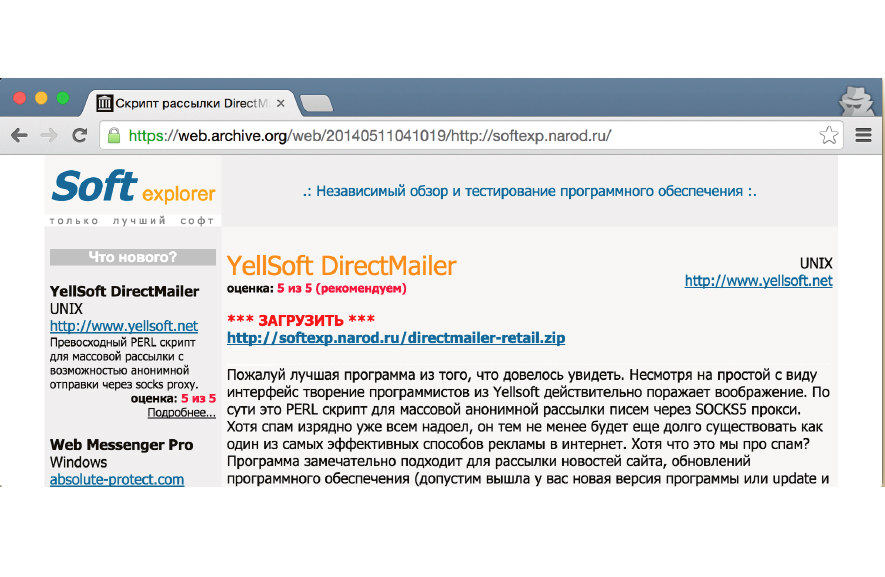

חברת Yellsoft משווקת תוכנה שמיועדת לשליחה של כמויות גדולות של אימיילים. לתוכנה קוראים DirectMailer, ושרת הווב שלה yellsoft.net נמצא בטווח כתובות IP זהה לזה של שרתי השליטה והבקרה שמשמשים את רכיבי הפצת הספאם וה backdoor של Mumblehard.

בנוסף לכך, באתר הרשמי של DirectMailer מופיעה הודעה שמדגישה שלא תתקבל תמיכה טכנית לגרסאות פיראטיות "פרוצות" של DirectMailer שניתן להוריד מאתר רוסי לקראקים ושיתוף קבצים שנקרא softexp. ממש פרסומת של חברת תוכנה לגרסה פרוצה של התוכנה שלה.

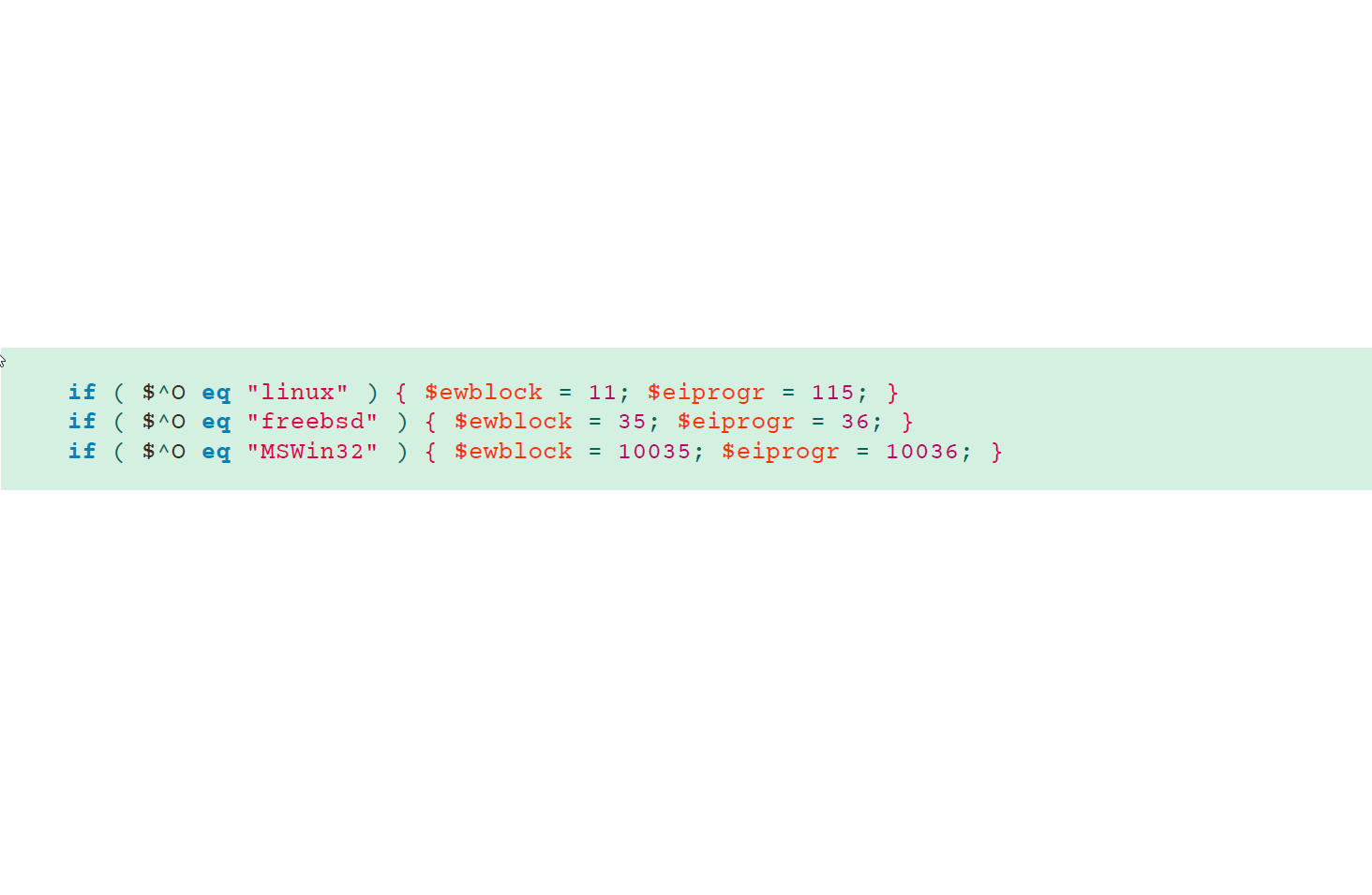

הגרסאות הפרוצות שהיו זמינות באתר עד ש ESET התחילה לזהות אותן, מתקינות על שרת הלינוקס גם את ה backdoor של Mumblehard, וגם ההצפנה של הגרסאות הפרוצות זהה לזו שמגינה על הרכיבים הזדוניים של Mumblehard. כיצד נתגונן?הנוזקה נכתבה כך שתדע לזהות שלושה סוגים של מערכות הפעלה: לינוקס, openBSD ו- Windows. למרות שקבצי ההפעלה בגרסות אותן איתרו החוקרים של ESET אינם מותאמים לשרתי Windows, הם יכולים להיות מותאמים בקלות לתקוף גם שרתי IIS או Exchange.

מתוך הקוד של הנוזקה:

מרבית השרתים הנגועים הם שרתי web מבוססי לינוקס, ויש מספר פקודות פשוטות יחסית שניתן להפעיל עליהם כדי לבדוק שאינם נגועים ולהגן עליהם מהדבקה.

קודם כל, כדי לוודא ששרת ה web לא נגוע כבר, חשוב לבדוק שלא קיימות רשומות unsolicited CRON job entries בחשבונות המשתמש שמוגדרים עליו. זו בעצם ההגדרה שיוצרת קשר עם שרתי השליטה של Mumblehard בכל רבע שעה בכדי לקבל פקודות נוספות. כדי לבצע את הבדיקה תוכלו להיעזר בפורום הבא.

על מנת להגן על השרת בפני ה backdoor של Mumblehard, חשוב לוודא שתיקיות ה TMP בשרת אינן מאפשרות הפעלה בלתי מבוקרת של קבצי הפעלה. בדרך כלל היא תופעל בתיקיות /tmp או /var/tmp. ביצוע mount לתיקיות הנ"ל עם האפשרות noexec מונעת מה backdoor מלפעול בשרת. כדי לבצע את ההגדרה והגדרות אבטחה נוספות על תיקיות ה TMP, תוכלו להיעזר בקישור הבא.

כמו כן, חשוב להתקין תוכנת אנטי וירוס מותאמת לשרתי לינוקס, שתעבוד בזמן אמת ותדע להגן על השרת גם בפני גרסאות עתידיות של Mumblehard או נוזקות אחרות.

אודות ESETחברתESET היא חלוצת האנטי וירוס וחברת האבטחה ה- 5 בגודלה בעולם, המגנה בזמן אמת על יותר מ- 100 מיליון משתמשים מפני נוזקות, גניבת זהויות ופישינג, התקפות אינטרנט מקוונות והאקרים. מוצריה מתאפיינים בטכנולוגית זיהוי פורצת דרך, בצריכת משאבים מזערית ובחווית-משתמש מעולה.

בישראל מיוצגת ESET על ידי חברת קומסקיור, המפעילה בארץ מרכז שירות המציע תמיכה טכנית בעברית לכל הלקוחות. כיום ESET היא מוצר האנטי וירוס הביתי הנמכר בישראל, ובין לקוחותינו בשוק העסקי ניתן למצוא חברות טכנולוגיה ואינטרנט, מכללות ואוניברסיטאות, גופים ביטחוניים, מוסדות עירוניים וממשלתיים.

אמיר כרמי, מנהל מחלקת תמיכה טכנית, ESET ישראל

לא התפרסמו תגובות לכתיבת תגובה