איך תגנו על הגיבוי המקומי שלכם בפני תוכנות כופר?

גיבוי הוא קו ההגנה האחרון שלכם במקרה של מתקפת כופר. אבל לא פעם ולא פעמיים נתקלתי במקרים שגם המידע בגיבוי המקומי הוצפן. מה אפשר לעשות כדי לוודא שהגיבוי שלכם יישאר מוגן?

מרגע שתוכנת כופר הופכת לפעילה בתחנה או בשרת, היא תבצע תמיד את הפעולות הבאות:

• סריקה מקומית בתיקיות המסמכים לאיתור קבצי אופיס ומדיה• סריקה בכוננים מקומיים

• סריקה בכוננים משותפים

• סריקה בתיקיות משותפות

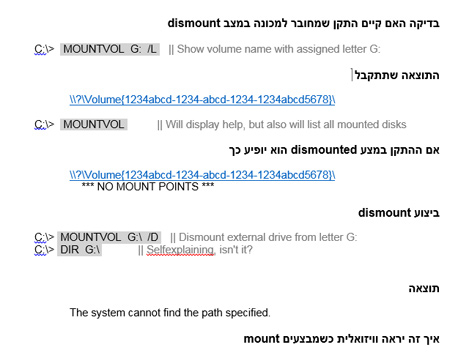

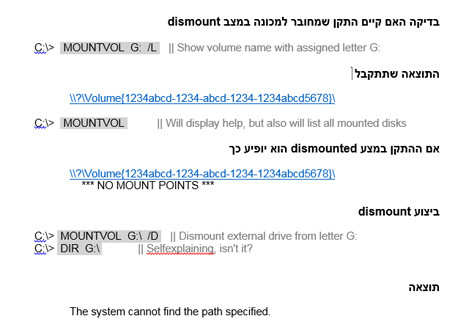

לאחר סיום הליך הסריקה ומיפוי הקבצים, תצפין תוכנת הכופר את הקבצים בכל המיקומים הנ"ל (מלבד מיקומים בהם יש למשתמש הרשאות קריאה בלבד) במגוון סוגי הצפנה ובדרכים רבות של הצגת הודעת הכופר. לכן, אם בשלב שבו הודבקה המכונה ומתבצעת הסריקה, היא לא תמצא את ההתקן החיצוני שעליו מתבצע הגיבוי המקומי, תוכנת הכופר לא תצפין את הקבצים שנמצאים עליו. הכלי הותיק והנאמן – Mountvolאני מאמין שקיימים כלים נוספים ודרכים חכמות יותר לביצוע הפעולה, אבל Mountvol הוא כלי ותיק ואהוב עלי, שקיים כבר מאז Windows 2000 (נמצא בתיקיה system32 מאז XP Windows), ומאפשר לבצע mount או dismount להתקן חיצוני באמצעות סקריפט (אפשר גם לבצע את הפעולה על כונן מקומי, למי שמגבה פיזית על גבי המכונה).

ביצוע של mount בסקריפט אוטומטי לפני גיבוי, ו- dismount לאחר הגיבוי, יאפשר לנו להגן בצורה טובה יותר על הגיבוי המקומי בפני תוכנות כופר.

כמובן שלשיטה הנ"ל יש גם תאריך תפוגה, שיחול כאשר ההאקרים שיוצרים את תוכנות הכופר יכללו סריקה של התקנים שמחוברים למחשב במצב dismounted.

אז איך נבצע את הפעולה אוטומטית לפני ואחרי הגיבוי?

ראשית כל, על מנת שהתהליך יהיה מאובטח, חשוב להגדיר משתמש שיש לו הרשאות קריאה בלבד מהכוננים והתיקיות המקומיים, והרשאות כתיבה בלבד על הדיסק או ה NAS שעליו מתבצע הגיבוי.

לאחר מכן יהיה ניתן להגדיר את הפעולה המתוזמנת להרצת הסקריפט (scheduled task) שתרוץ תחת אותו המשתמש.

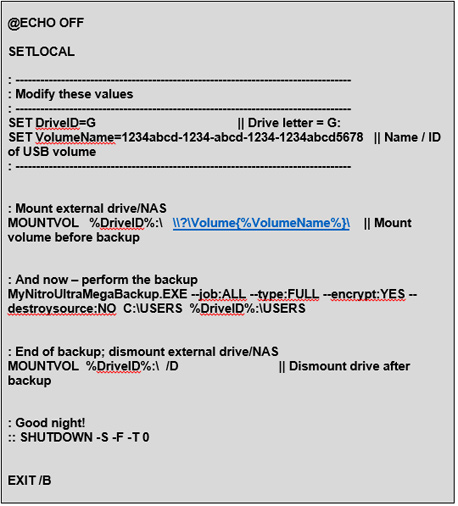

סקריפט לדוגמא, שניתן יהיה לתזמן לשעות הלילה, או לאחר שעות העבודה (בטוח שניתן לשפר אותו):

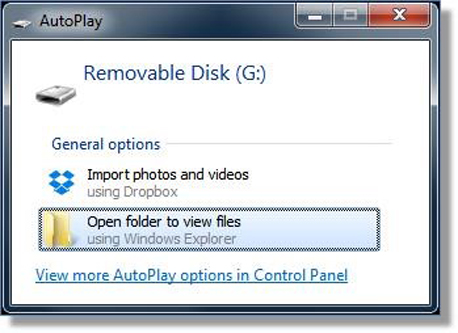

איך זה יראה וויזואלית כשמבצעים mount

ממש כמו שנראית ההודעה כשמחברים את ההתקן פיזית למכונה.

קישור למקורות

https://technet.microsoft.com/en-us/library/bb490934.aspx

תגובה אחת לכתיבת תגובה