צילום: Remini

צילום: Remini

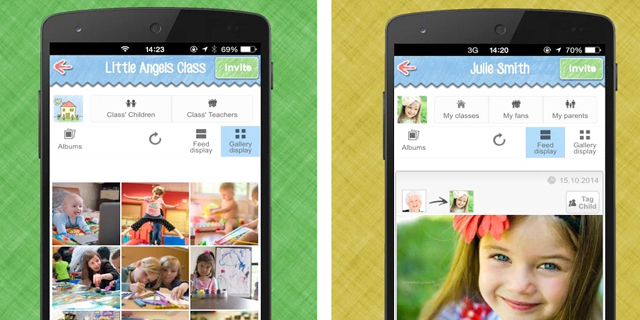

מיליוני תמונות של ילדים בישראל דלפו לרשת בשל מחדל אבטחה

פרצה חמורה התגלתה במערכות חברת Remini, שמפעילה אפליקציה לשיתוף תמונות ומסרים בין הורים. התוכנה, שנמצאת בשימוש באלפי גני ילדים, כללה כשלים במסד הנתונים, בכלי הפיתוח וברכיבים נוספים. החברה: האפליקציה אושרה בידי מומחי סייבר

קראו עוד בכלכליסט

רמיני, שנוסדה על ידי רז ווסרשטיין, שואפת להציע חלופה מובנית יותר לקבוצת הווטסאפ של גן הילדים, ומשמשת כמרכז לשיתוף תמונות הילדים עם הורים, העברת מסרים בין הגננות להורים, פרסום לוח פעילויות של הגן וכו'. גנים רבים בישראל עושים שימוש באפליקציה, ולפי כמות המידע שנחשף בפרצה נראה שהיא נמצאת בשימוש באלפים רבים של גנים לכל הפחות.

הפרצה עצמה, אמר בר-זיק, היא תוצאה של שורה של כשלים בכל שלבי הפעילות של האפליקציה - מהשלב שחשוף ללקוח ועד לניהול מאגר הנתונים שלה. בר-זיק הוא לא חוקר האבטחה שחשף את הפרצה, אך מכיר את החוקר, קרא את המסמך הטכני שזה חיבר ואימת עצמאית את טענותיו טרם הפרסום הראשון על קיום הפרצה.

לדבריו, שרשרת של ארבעה כשלים מהותיים היא זו שהובילה לחשיפת המידע הרגיש. "הכשל הראשון, הוא שכל הקוד בצד של הלקוח לא היה מכווץ", אמר. "ההערות בקוד, החלק שהוא רק בשביל מתכנתים, הוא חשופות לכל. זה כולל נקודות ציון, דברי הסבר, מידע פנימי, אפילו בדיחות פנימיות. כשמעברים את הקוד מהסביבה של המתכנתים לסביבה ציבורית מוחקים אותן, זה הליך של שלוש שניות. הם לא עשו את זה, כל אחד עם קצת ידע יכל לראות את ההערות והיה שם המון מידע מסגיר, כמו כתובת של שרת פיתוח".

שרת הפיתוח הוא הכלי שבאמצעותו מפותח ומעודכנת האפליקציה של החברה. בפני עצמו חשיפת הכתובת שלו אינה דבר מסוכן, אם השרת מאובטח כהלכה. "שרת פיתוח זה שרת שיש לו גישה לכל הנתונים, ואם הוא מאובטח כמו שצריך אי אפשר לגשת אליו מכל מחשב אלא רק מכתובות IP מסוימות. בכל חברה וקטנה ומעלה אי אפשר להתחבר לשרת מכל מקום, או לפחות בלי שם משתמש וסיסמה. אבל השרתים של רמיני לא היו מוגנים".

בנוסף, השרת היה חשוף גם למתקפה שמכונה SQL Injection. "זה שם מסובך למשהו פשוט", הסביר בר-זיק. "בקצרה, זה מתקפה שמאפשרת לתוקף להריץ כל פקודה שהיא במאגר הנתונים. למשל, אפשר באמצעות זה לבקש את כל המידע שבמאגר, למחוק אותו, לערוך אותו ועוד. זו מתקפה בת שלושה או ארבעה עשורים. זו פרצה כל כך ישנה וכל כך לעוסה, שזה לא יאומן שהיא היתה קיימת. הייתי בשוק. זה משהו שלומדים להתגונן ממנו בשבוע הראשון שכותבים קוד. בגלל זה היא כל כך חמורה".

הכשל הרביעי היה במאגר המידע עצמו, שלא היה מאובטח. "לא הגדירו סיסמה ושם המשתמש היה root, שהוא שם משתמש ברירת המחדל. כדי להוציא את המידע מהשרת כל שצריך לדעת זה את הכתובת אותו, ואותה אפשר למצוא באמצעות SQL Injection", אמר בר-זיק. לדבריו, מדובר בשרשרת של כשלים שכל אחד הוביל בתורו לגילוי האחר, ולבסוף לחשיפת מאגר המידע.

משרד החינוך: אנחנו בקשר שוטף עם החברה

מרמיני נמסר בתגובה: "נושא אבטחת המידע מרכזי וחשוב ביותר עבור רמיני. אפליקציית רמיני נבדקה ואושרה על ידי מומחי סייבר המאושרים על ידי גורמי ממשלה מוסמכים. למרות הנ״ל ובהתחשב בהתפתחות של איומי סייבר קיבלנו הודעה על התקפה. מייד עם היוודע דבר ההתקפה עשינו מאמץ כביר על מנת לפתור את הבעיה באופן מיידי ואכן הנושא נפתר. אנו מאוד מודים לגורם שהביא הדבר לידיעתנו. בעקבות האירוע תיגברנו את מערך אבטחת המידע ברמיני, על מנת שרמיני תוכל להמשיך להבטיח שירות בטוח, נעים וקל להורים ולגנים".

בעקבות הפרצה, הפנה "כלכליסט" סדרת שאלות למשרד החינוך, ובהן - מה כלל הליך הבדיקה שבמסגרתו נבדקה האפליקציה לפני שקיבלה אישור? האם יש נוהל סדור של בדיקות המתבצע לאפליקציות מסוג זה שטמון בהן מידע רגיש? וכן האם המשרד מתכוון להקשיח את הנהלים לאור הפרצה שהתגלתה?

כמו בלא מעט מקרים דומים בעבר, התקבלה תשובה כללית וחלקית שאינה מספקת מענה פרטני לשאלות שנשאלו. ממשרד החינוך נמסר: "עם היוודע דבר דליפת המידע באפליקציה המדוברת, שנועדה להעברת מסרונים, פעל המשרד באופן מידי מול החברה המפתחת לשם טיפול ותיקון מידי של הבעיה. אנו בקשר שוטף עם החברה, ולטענותיה הפרצה נסגרה וכעת האפליקציה בטוחה. אנו בודקים טענה זו, ובכל מקרה החמרנו בצורה ניכרת את דרישות האבטחה. נאשר את המשך השימוש במערכת רק אם היא תעמוד בסטנדרטים המחמירים ביותר".

5 תגובות לכתיבת תגובה